Tehdit dünyasında bazen bir şeyin tehdit olup olmadığını tespit etmek zor olabilir. Elbette bazı tehditler çok barizdir (zararlı yazılımlar) ancak bazıları tartışmaya açık olabilir. Örneğin “klonlanmış” uygulamalar veya “aldatıcı” uygulamalar. Okumaya devam et

Etiket arşivi: iOS

iOS için zararlı yazılım mı? Pek de sayılmaz…

iOS geçilmez bir kale mi? Bilemeyiz. Ancak şunu söyleyebiliriz; şimdiye kadar pek hasar almayan bu kale için yeni silahlar geliştirilmeye devam ediyor. Geçtiğimiz hafta iOS Uygulama Mağazasını vuran “ilk iOS zararlı yazılımı” hakkında pek çok haber çıktı. Ancak bu haberler tümüyle doğru değil.

Bu haberlere konu olan, Android sürümü ANDROIDOS_INFOLKFIDCAL.A ve iOS sürümü iOS_INFOLKContacts.A olarak saptanan “Bul ve Ara” (Find and Call) isimli uygulama, tek bir özelliğe sahip. Bu uygulama, kullanıcı açıkça onay vermeden onun adres defterini uzaktaki sunucuya gönderiyor. Sizin de bildiğiniz gibi bu gizlilik ihlali anlamına geliyor ve hiçbir uygulamanın bunu kesinlikle yapmaması gerekiyor.

Söz konusu vakada, adres defterinde yer alan kişiler spam mesajlara maruz kaldı. Tabii bunu zararlı yazılım değil, uzaktaki sunucunun kendisi yaptı. Tabii burada ufak bir sorun var. Sonuçta yasal uygulamalar da daha önce bunun aynısını yapıyordu. Hatırlarsanız bu yılın başında sosyal ağ uygulaması Path’in de aynı işlemi yaptığı ortaya çıkmıştı. Path kullanıcıların gizliliklerini aşikar şekilde ihlal etmekle suçlanmıştı. Bu olay Apple’ın iOS 6 beta’da önlemini alması için yeterli oldu. Öyle ki yeni işletim sistemi bir uygulama kullanıcılarının adres defteri, takvimi, hatırlatıcıları ya da fotoğraflarına ulaşacağı her sefer kullanıcının onayını istiyor.

Yasal uygulamalar kullanıcıların alışkanlıklarıyla ilgili belirli verilere ulaşmak istiyor ve artık takvim bilgisi gibi belirli verileri bir sunucuya göndermeleri sadece kötü niyetten kaynaklanmıyor. Çünkü zaten pek çok insan uygulamaların bunu yapmasına izin veriyor. Ne yazık ki çok hoş karşılanmasa da kullanıcıların adres defterinin belirli sunuculara gönderilmesi de bu uygulamalar sayesinde yasal hale geldi.

Aslında aşağıdaki görselde göreceğiniz gibi “Bul ve Ara” kullanıcıların adres defterine erişim için izin istedi:

Bu noktada kullanıcılar “ilk iOS zararlı yazılımı”yla ilgili yanıltıcı haberleri görmezden gelmeliler. Düşünecek olursak; pek çok uygulama bilgilerimize erişim ve paylaşım için aynı izni istiyor. Ne yapılması gerektiğine gelince: Bu olay herkesin iletişim bilgilerini kimlere ne kadar sıklıkla verdiğini düşünmek için bir uyarı olmalı.

Bizce Apple, kullanıcılara kişisel bilgilerini yönetim konusunda sağladığı araçlarla takdiri hak ediyor. Diğer mobil işletim sistemi üreticileri de kullanıcılarının kişisel verilerinin korunması için benzer yöntemleri izlemeli.

Kurumsala Hazır İşletim Sistemi Yarışında BlackBerry ve Apple Önde Gidiyor

Endüstri analistleri ve Trend Micro tarafından değerlendirilen yeni araştırma hangi platformun iş ortamında kullanılabilecek kadar güvenli ve yönetilebilir olduğunu ortaya koydu.

Bulut tabanlı güvenlik yazılımı ve hizmetleri lideri Trend Micro, çeşitli mobil platformları kurumların kullanım ihtiyaçlarını karşılama konusunda karşılaştırdığı yeni araştırmasını duyurdu. Altimeter Grup, Bloor Araştırma ve Trend Micro uzmanları tarafından değerlendirilen araştırmanın sonuçları açıkça gösteriyor ki; BlackBerry 7.0 araştırmacılardan en yüksek puanı aldı. Kurumsal müşterilerin ihtiyaçlarını karşılamak konusunda Apple iOS5, Windows Phone 7.5 ve Google Android 2.3 sıralaması oluştu.

Bulgulardan öne çıkanlar

Platformların her biri gömülü güvenlik, uygulama güvenliği, kimlik doğrulama, cihaz temizleme, cihaz güvenlik duvarı, sanallaştırma ve pek çok başka faktörün kombinasyonuna göre puanlandırıldı. BlackBerry bu değerlendirmede en yüksek ortalama puanı (2.89) aldı. Onu iOS (1.7), Windows Phone (1.61) ve Android (1.37) takip etti.

Bulgular aşağıdaki gibi sıralandı:

BlackBerry – Araştırmacılar, kurumsal seviyede güvenlik ve yönetilebilirliğin, bu platfomu en zor mobil roller için bile tercih edilir hale getirdiği şeklinde yorumda bulundu. Bununla birlikte BlackBerry, Kurumsal Sunucu (BES) üzerinden erişilebilir ya da uygulanabilir olan pek çok özellik ve koruma, BlackBerry İnternet Hizmetleri (BIS) ile kullanıcı onaylı cihazlarda bulunmuyor. Aslında, cihazdaki şifre korumasının kaldırılması gibi yüksek risk taşıyan aktiviteleri kısıtlayan en güçlü özelliklerin bazıları, eğer kullanıcı cihazı BES üzerinden onaylamıyorsa pasif hale getirilebiliyor.

Apple – iOS uygulama mimarisi doğal olarak kullanıcılara yükseltilmiş güvenlik sağlıyor, çünkü bütün uygulamalar bir hafıza ortamında “ayrıştırılarak” koruma altına alınıyor. iOS’ta güvenlik iPhone ve iPad’in fiziksel özelliklerine kadar genişletilmiş durumda. Bu cihazlara kullanıcılar için ayrı bir seviyede güvenlik ihtiyacı doğuran harici depolama cihazları bağlamanın bile hiçbir yolu bulunmuyor. Ayrıca Apple, Blackberry’e kıyasla BT yöneticilerinin cihaz üzerinde tamamen kontrol sağlaması nedeniyle tercih edilebilir duruyor. Zira BT bölümleri iOS’lardaki öğeleri ayarlamak için kullanıcının onayını alması gerekiyor.

Windows Phone – Microsoft geçmişten dersini almış ve bu doğrultuda Windows Phone ile makul derecede sağlıklı ve güvenli bir akıllı telefon işletim sistemi tasarlamış. İşletim sistemi ayrıştırma süreçlerini tasarlamak için öncelikler ve ayırma teknikleri kullanıyor. Sandbox’lar ile oluşturulan “sınırlar”, sınırları belirlenmiş bir alana işletim sisteminin ulaşabileceği sistem özelliklerinin belirlenmesini belirleyen kurum politikasını temel alıyor.

Android – Android işletim sisteminin çok yeni sürümleri (4.x) olmasına rağmen, 2.x sürümü hâlâ eski ve yeni telefonlarda popülerliğini koruyor. Bu durum güvenlik riskini de kendi içinde barındırıyor. Zira, işletim sistemi için gerçekleştirilen güncellemelerin bir anlamı bulunmuyor ve birçok kullanıcı kritik açıklar nedeniyle bilinmeyen bir süre boyunca korumasız kalıyor. Olumlu yönüne bakılırsa bu ayrıcalıklı bir işletim sistemi ve uygulamalar onay olmadan ağa bağlanamıyor. Uygulamalar kendi sandbox korumasıyla çevreleniyor ve izinler her uygulama özelinde kullanıcı tarafından belirleniyor. Ne yazık ki, son kullanıcılar izin istenen diyalog kutusunu yeterince dikkatli okumuyor. İzin bir kez verildiğinde uygulama istediklerini gerçekleştirebiliyor.

Çalıştığı güvenlik insanlarının, çalışanların kendi cihazlarını iş için de kullanması (consumerization) ve bu cihazların hızla adapte olmasından endişe duyduğunu dile getiren Bloor Araştırma Güvenlik Uygulama Lideri Nigel Stanley, “Teknik zorluklar bir yana, şirketlerin mobil cihazlarına güvenlik politikaları belirlemeleri ve kullanıcı eğitimini desteklemelerinin önemini anlamaları gerekiyor” dedi.

Trend Micro CTO’su ve raporu hazırlayanlardan biri olan Raimund Genes, “Hızla artan ve durdurulamayan kendi cihazını yanında getir (BYOD) ve consumerization furyasıyla, her mobil cihaz işe risk getiriyor. Bu sonuçlarda ilginç olansa, bazı mobil platformlar kurumsal çizgide oldukça dönüşüm göstermişken, hâlâ güçlü bir ‘tüketici pazarlama’ kalıntısı bazı çeyreklerde karşımıza çıkıyor ve bu durum kurumsal alandaki çalışma sürecini olumsuz etkiliyor. Sahiden de, raporda incelediğimiz bazı niteliklerin hâlâ kesin olarak ‘kurumlara hazır olmadığı’ görülüyor” yorumunda bulundu.

Raporun tamamına www.trendmicro.com/cloud-content/us/pdfs/business/reports/rpt_enterprise_readiness_consumerization_mobile_platforms.pdf adresinden ulaşabilirsiniz.

Trend Micro iş dünyasına mobil dönüşümün risklerini anlattı

Trend Micro’nun CTO’su Raimund Genes, bilgi teknolojileri yöneticilerine iş dünyasında mobil dönüşümü, bu dönüşümün getirdiği riskleri ve bu risklerden korunma yollarını anlattı.

Dünyanın lider içerik ve bulut bilişim güvenliği firması Trend Micro, iş dünyasının önde gelen firmalarında görev yapan bilgi teknolojileri yöneticilerine iş dünyasında yaşanan mobil dönüşüm, ve “Consumerization”ın riskleri ve bu risklerin oluşturduğu tehditlerden nasıl korunmak gerektiğini “Güvenlik Trendleri – İş Dünyasında Mobil Dönüşümün Riskleri” seminerinde anlattı. Seminerde “Consumerization’ı kucaklamak” başlıklı bir konuşma yapan Trend Micro’nun CTO’su (Teknolojiden Sorumlu Başkan) Raimund Genes, kurumların bu yeni trendi kendi yapılarına en az riskle nasıl uyarlayacaklarını anlattı.

“Kendi cihazını getir – Bring Your Own Device (BYOD)” konsepti olarak da tanımlanan “Consumerization” kavramının dünya genelinde hızla yaygınlaştığına değinen Genes, bu trendin cihaz yatırımını kullanıcı yaptığı için kurumların cihaz maliyetini düşürdüğünü fakat ortaya çıkan yeni riskler nedeniyle cihaz yönetimi ve güvenlik maliyetlerini artırdığını söyledi.

Blackberry (RIM), iOS ve Andorid platformunun pazarda büyük bir yaygınlığa sahip olduğunu belirten Genes, özellikle Android platformunun yükselişi ve bağımsız uygulama marketlerine izin vermesinin siber suçluların bu platforma olan ilgisini artırdığını, bu nedenle Android platformunun kurumlar için çok büyük bir risk taşıdığını söyledi.

Mobil dönüşümün getirdiği risklerden sakınmak için kurumların öncelikle bir plan hazırlamaları gerektiğini, sonrasında hangi kullanıcı segmentinde hangi cihazlara izin verileceğini belirlemelerini tavsiye eden Genes, son olarak da bu mobil cihazları yönetebilecekleri ve güvenliğini sağlayabilecekleri kurumsal bir altyapı kurmaları gerektiğini belirtti.

Mobil sosyal medyanın riskleri

Mobil cihazların yaygınlaşması, bu cihazlar üzerinden sosyal ağ kullanımını da büyük oranda artırdı. Sosyal ağlar ile mobil teknolojilerin bir araya gelmesi yeni riskleri de beraberinde getirdi. Etkinlikte Trend Micro Akdeniz Ülkeleri Güvenlik Danışmanı İnanç Ilgın da mobil teknolojiler ve sosyal ağların kurumlara oluşturduğu riskler ve bu risklerden korunma yollarına ilişkin bir sunum yaptı. Trend Micro’nun bu alandaki çözümlerini ise Mobil Güvenlik ve Yönetim Çözümleri Ürün Müdürü James Walker katılımcılara anlattı, ardından da bu çözümlerle ilgili canlı bir demo yapıldı.

Android Market’te sahte “Temple Run” oyunu ortaya çıktı

Trend Micro uzmanlarının günlük gözlemlerine, Google’ın resmi uygulama merkezi Android Market’te, popüler oyun Temple Run’ın sahte sürümü takıldı. Aslında oyun sadece Apple’ın iOS cihazlarında oynanabiliyor.

Temple Run’ın sahte kopyası incelendiğinde oyunun geliştiricisinin aynı olmadığı hemen göze çarpıyor. Zira oyunun gerçek yapımcısı Imangi Studios olduğunu belirtelim ve oyunu indirirken bu yapımcı olmadığına dikkat etmeniz gerektiğini hatırlatalım.

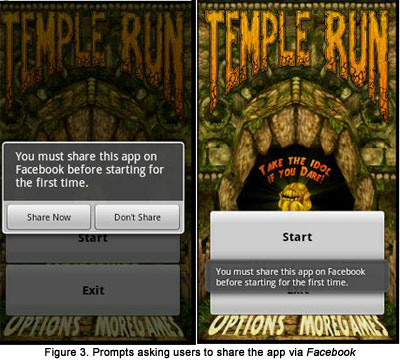

Sahte uygulama Android Market’ten indirilip çalıştırıldığında iki tane kısayol üreterek mobil cihazın ana sayfasına yerleşiyor. Eğer Android tabanlı cihazda Facebook uygulaması yüklüyse, sahte uygulama Facebook üzerinden yayılmaya başlıyor. Sahte oyun bunlarla da kalmayarak, bildirimleri de kullanarak reklamlar gösteriyor.

Google sahte oyunu kaldırdı

Android Market’teki oyun Trend Micro uzmanlarının Google’ı uyarması sonucunda kaldırıldı.

Daha önce de benzer şeylerin gerçekleştiğine tanık olmuştuk. Birçok oyunun sahte sürümü, içerilerinde zararlı yazılımlarla birlikte kullanıcıların cihazlarına sızmaya çalışıyor.

Bu arada Imangi Stüdyoları, Temple Run oyununun Android sürümünün Şubat 2011’de piyasada olacağını açıkladı. O nedenle geliştirici ismine bakarak oyunun gerçek sürümünü indirebilirsiniz.