DUQU kötücül yazılımıyla ilgili yeni geliştirmeleri, bu tehdit ortaya çıktığından beri yakından takip ediyoruz. Geçtiğimiz günlerde Macaristan merkezli bir güvenlik laboratuvarı, DUQU adlı tehdidin yapısına ışık tutan bazı bilgiler yayınladı.

DUQU kötücül yazılımıyla ilgili yeni geliştirmeleri, bu tehdit ortaya çıktığından beri yakından takip ediyoruz. Geçtiğimiz günlerde Macaristan merkezli bir güvenlik laboratuvarı, DUQU adlı tehdidin yapısına ışık tutan bazı bilgiler yayınladı.

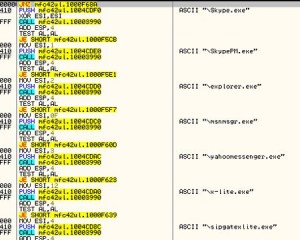

Bu rapora göre bir Microsoft Word dokümanının tetiklediği güncellemelerin yapıldığı gün (zero-day) kernel açığı (exploit), DUQU’yu harekete geçiriyor. Buna göre, Microsoft Word dosyası ilk olarak bundan birkaç hafta önce duyurulan DUQU’nun bileşenlerini yükleyen dosyaları harekete geçiriyor. Yükleyici dosyalar RTKT_DUQU.B olarak tespit edilen bir .SYS dosyasıyla sisteme TROJ_DUQU.B yükleyen bir .DLL dosyasının birleşimi.

Aşağıda bu tehdidin basitçe nasıl işlediğini görebilirsiniz:

Sıfırıncı gün tehdidinin işleyişiyle ilgili ayrıntılar henüz açığa çıkmış değil. Microsoft konuyla ilgili bir açıklama yaparak açığın varlığını kabul etti ve Salı günü gerçekleştirilen güncellemeler sırasında yamanın bilgisayarlara yüklenmediğini aktardı. Bu nedenle henüz Windows tabanlı bilgisayarların güvende olduğunu söyleyemeyiz.Güvenlik zaafiyeti nedeniyle Win32k TrueType ayrıştırma motorunda bulunuyor ve bilgisayarın izlenmesine izin veriyor. Başarılı bir saldırı, saldırganın kernel modda herhangi bir kod çalıştırmasına izin verebiliyor.

Yeni bilgiler DUQU saldırılarının nasıl gerçekleştiği hakkında daha sağlıklı teorilere sahip olabilmeyi sağlıyor. Microsoft Word’ün kullanımını dikkate aldığımız zaman, bu saldırının ilk olarak hedeflenen organizasyonlardaki çalışanlara gönderilen e-postalar ile gerçekleşmiş olabileceğini düşünüyoruz. Bu bizim daha önce ortaya koyduğumuz DUQU’nun hedeflenen kullanıcılardan bilgi çalmak üzere gerçekleşen geniş kapsamlı saldırının bir parçası olabileceği varsayımımızı destekliyor.

DUQU bileşen dosyalarının gelecek versiyonlarını adreslemek üzere TROJ_DUQUCFG.SME ve RTKT_DUQU.SME’nin proaktif algılayıcısını yarattık. Aynı zamanda Threat Discovery Appliance (TDA), 473 TCP_MALICIOUS_IP_CONN, 528 HTTP_Request_DUQU ve 529 HTTP_Request_DUQU2 kurallarıyla C&C sunucusuna bağlı olan ağ aktivitelerini ve kötücül yazılımları saptayarak kurumsal ağları koruyor.

Bu konuda daha fazla bilgiye ulaşmak için çalışmalarımız sürüyor. Konuyla ilgili sizleri bilgilendirmeye devam edeceğiz.