Şimdiye kadar kullanıcıların mobil telefon numaralarını soran anketler dahil Facebook sahtekârlıklarıyla ilgili pek çok yazıyı sayfamızda sizlerle paylaştık. Bu tür tehditler artık iyice yaygınlaşmış durumda ve Google+ daveti, bedava film bileti gibi pek çok yem ortaya atılıyor.

Şimdiye kadar kullanıcıların mobil telefon numaralarını soran anketler dahil Facebook sahtekârlıklarıyla ilgili pek çok yazıyı sayfamızda sizlerle paylaştık. Bu tür tehditler artık iyice yaygınlaşmış durumda ve Google+ daveti, bedava film bileti gibi pek çok yem ortaya atılıyor.

Geçtiğimiz günlerde saptadığımız Starbucks’ın promosyon sayfası olduğunu iddia eden ve ücretsiz kahve sunan bir Facebook sayfası ise başka bir örnek. Bu sayfadaki linke tıkladığınız zaman, yeni yönlendirmeleri harekete geçiren bir siteye bağlanmak üzere yeni bir tarayıcı sayfası açılıyor.

Bu tehdidin geçmiş örneklerden bildiğimiz kadarıyla, kullanıcılar telefon numaralarını sitede girdikleri zaman izinleri olmadan belirli servislere kayıt ediliyorlar. Bu servislere kayıt olmak ise onların telefon faturalarına ekstra ücret eklenmesi anlamına geliyor.

Bu siteyi daha ayrıntılı incelediğimiz zaman, daha önce gördüğümüz pek çok saldırının aynısı olduğunu gördük.

Web sitesi, (http://{ENGELLENDİ}factory.com) siber suçlular tarafından kullanıldığı bilinen ENOM şirketine kayıtlı. 2008’de tasarlanmış ve son kullanma tarihi ise 2012.

Bu site özellikle mobil kullanıcıları hedefliyor. Site için en çok kullanılan anahtar kelimeler arasında zil tonları ve polifonik zil tonlarının yanı sıra ekran koruyucular ve duvar kâğıtları yer alıyor. Görünen o ki, bu sitenin arkasındaki kötü çocuklar Facebook anket sahtekârlıklarını gerçekleştirenlerle aynı.

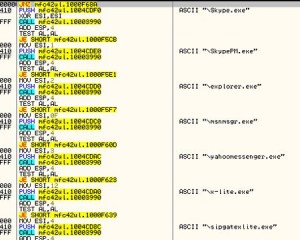

Bu sahtekârlık sıkça rastlanan ücretli servislerin suiistimali üzerine mobil bir kötücül yazılımla benzerlikler gösteriyor. Ücretli servis suiistimalcileri gibi anket sahtekârları da istenmeyen kabarık telefon faturalarıyla baş başa bırakıyor. Aradaki tek fark ise sahtekârlığın nasıl yapıldığı. Çünkü ücretli servis suiistimalcileri daha sert şekilde araya giriyor ve mobil cihaza kötücül dosyanın yüklenmesini sağlıyorlar. Anket sahtekarlarının yolu ise daha çok sosyal mühendisliğe dayanıyor. Her iki tür tehditte de kurbanları bekleyen aynı son oluyor.

Hem mobil cihazlar hem de sosyal medyada kullanıcı sayısının büyümesine paralel olarak, bunun gibi tehditleri görmekse bizi hiç şaşırtmıyor.