Trend Micro’nun “Siber Suçluları Kendi Oyunuyla Yenin” raporuna dayanarak

hazırladığımız haftalık bloğumuzun ikinci bölümünde güvenlik açığı

araştırmalarını inceleyeceğiz.

Güvenlik saldırıları her yıl düzenli olarak artmaya devam ediyor. Her ne kadar bazı şirketler güvenlik açıklarını bir zayıflık olarak görüp bildirmese de güvenlik açıkları zayıflıktan çok birer tehdit olarak görülmeli.

2017 yılında 1.522 tane güvenlik açığı bildirildi. Bu güvenlik açıklarının %98’i üçüncü şahıslar tarafından açıklandı. En çok güvenlik açığı Adobe Reader, Adobe Flash Player, Internet Explorer, Microsoft Windows ve Microsoft Office’te bulundu.

Araştırmalar sonucu bildirilen güvenlik açıklarını beş ayrı kategoride inceleyebiliriz.

Yüksek Zararlı Açıklar: Ciddi tehdit sebebi olan bu açıklar toplam güvenlik açıklarının %35 gibi büyük bir bölümünü oluşturuyor.

Kritik Zararlı Açıklar: Keşfedilen güvenlik açıklarının %26’sı kritik olarak tanımlanıyor.

Orta Zararlı Açıklar: %17

Düşük Zararlı Açıklar: %1

Seviyesi Belirlenememiş Açıklar: Ne kadar tehdit oluşturduğu belirlenemeyen güvenlik açıkları, tüm açıkların %21’ini oluşturuyor.

Peki bu açıkları kim keşfediliyor?

Güvenlik açığı araştırmaları kritik öneme sahip olsa da henüz değeri anlaşılabilmiş değil. Tersine mühendislik, fuzzing, kaynak kod analizi gibi olası güvenlik açıklarını ortaya çıkarmak için kullanılan teknikleri bilen herkes bir güvenlik açığı keşfedebilir. Ancak güvenlik açığı keşiflerinin büyük bir kısmı, bu konunun uzmanları tarafından ortaya çıkarılıyor.

Dijital dünyadaki bu araştırmacıları 3 pazar ile birbirinden ayırabiliriz.

Yasal Pazar:

Hata ödül programları, hacking etkinlikleri ve güvenlik araştırmacıları, açıkları bulur ve bu açığın düzeltilmesi için gerekli yerlere bunu bildirir. 2017’de açıklanan güvenlik açıklarının %66.3’ünü, kritik ya da yüksek tehditlerin %67.8’ini Trend Micro bildirmiştir.

Gri Pazar:

Bazı meşru şirketler ve araştırmacılar bu bölgede çalışır. Genel olarak yasal bir gri bölgede, sıfırıncı gün açıkları ve saldırıları ile ilgili hükümetlere ve yasa uygulayıcı kurumlara “exploit” satmaya çalışırlar.

Karaborsa:

Karaborsada açıklar en yüksek fiyat teklifi verene satılır. Bu güvenlik açıkları daha sonra özel veya kamu kuruluşlarını, bireyleri ve grupları hedef almak ve “exploit” oluşturmak için kullanılabilirler.

Bazı şirketler etik hacker’lığı teşvik etmek ve kendi güvenlik sistemlerini test etmek için, açık bulanlara ödül verecekleri “bug bounty” programları oluşturur. Örneğin Dropbox, bulunan kritik bir açık için 30 bin Dolar’dan daha fazlasını vermeyi kabul ediyor. Aynı şekilde Apple 100 bin Dolar ve Microsoft 250 bin Dolar’a kadar ödeme yapacağını belirtiyor. Bu şekilde açıklarını önceden keşfederek güvene alan şirketler listesine Google, Intel, Yahoo’yu ve daha fazlasını eklemek mümkün.

Güvenlik açığı bildirim süreci

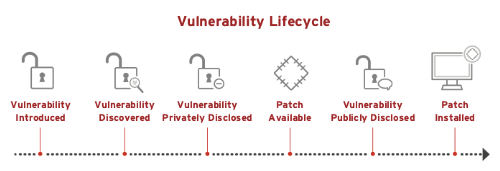

Trend Micro gibi beyaz şapkalı güvenlik şirketleri, araştırmaları sonucunda bir güvenlik açığı keşfederse, bunu önce gizli olarak açığın sahibine bildirir. Araştırmacılar keşfedilen bir güvenlik açığı için yaklaşık 4 aylık bir süre tanır(Trend Micro’nun keşfettiği açıklarda 120 gün). Bu süre içerisinde güvenlik açığı bildirilen şirketin önlem alması ve bu açığı kapatması beklenir. Sürenin sonunda ise bu açık halka açıklanır.

- Açık ortaya çıkar

- Açık keşfedilir

- Açık gizlice bildirilir

- Yama yazılır

- Açık halka bildirilir

- Yama yüklenir

Güvenlik açığının duyurulması için bir geri sayımın olması, şirketlerin yazılım ekosisteminde hesap verebilirliği ve şeffaflığı teşvik ederek, konuyu hızlı ve etkin bir şekilde ele almasını sağlar.

Trend Micro’nun “Kritik Güvenlik Açıkları” ile ilgili hazırladığı raporda açıklanan bilgiler ile düzenlediğimiz blog serimizin bir sonraki bölümü için bizi takip etmeyi unutmayın.