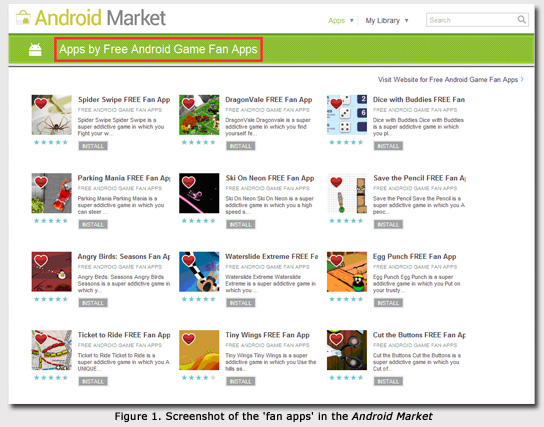

Android Market’ın isminin Google Play olarak değişmesini fırsat bilen siber suçlular sahte siteler açarak kullanıcıları kandırmaya çalışıyor. Dünya çapında milyonlarca kullanıcısı bulunan Android işletim sisteminin uygulama indirme kanalı olan Google Play, dolandırıcıların en önemli kozlarından birine dönüştü.

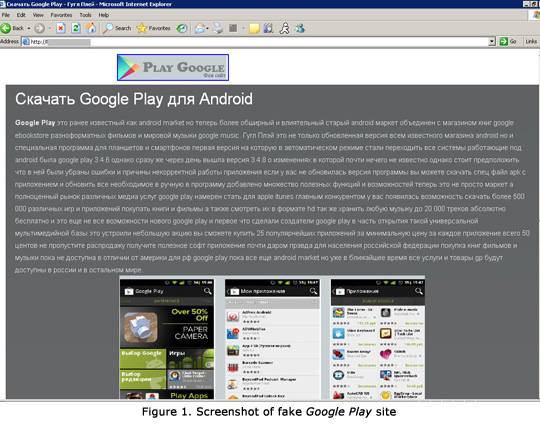

Zararlı URL’ler ile Rusya’daki kullanıcıları kandırmaya yönelik açılan .ru uzantılı web sitelerinde içlerine virüs yerleştirilmiş Google Play yazılımlarının indirilmesi isteniyor. Rusça yazılan metinde şu ifadelere yer veriliyor: “Google Play’i Android’e indirin. Google Play daha önceden Android Market olarak bilinen ancak eski Android Market’ın Google e-kitap, birçok formatta film ve müzik içeren mağazalar ile birleşmesinden oluşuyor.”

Sitedeki tıklanabilir resimler denendiğinde diğer Rus alan adı bulunan zararlı yazılımla dolu web sitelerine ulaşılıyor. Bu sitelerde şüpheli Android uygulamaları öneriliyor.

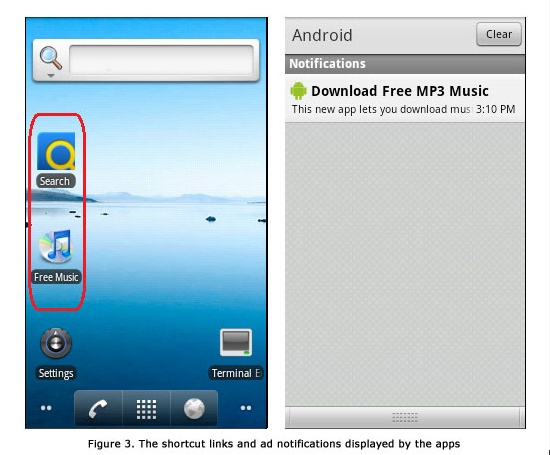

Kullanıcının haberi olmadan ücretli servislere abone oluyor

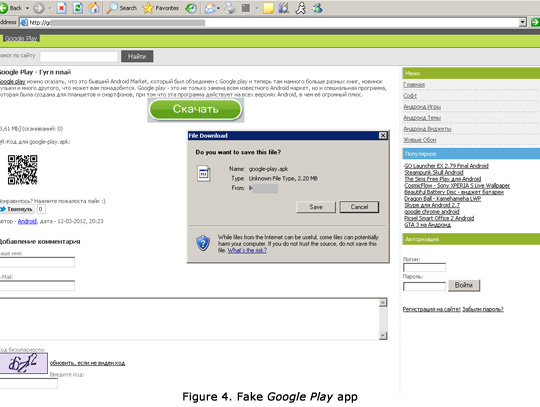

Trend Micro Analisti Karla Agregado, Google Play uygulamasını –google-play.apk– indirdiğinde zararlı yazılım keşfettiğini açıkladı. Zararlı yazılımla ilgili bilgiler veren Agregado, “Bu tip zararlı yazılımlar doğrudan kullanıcıdan para çalmak için kullanıcıdan habersiz ücretli servislere üye oluyor” dedi.

Zararlı yazılım bulunan .APK uzantılı dosyalar Trend Micro Smart Protection Network üzerinde çoktan engellendi. Dolayısıyla Trend Micro kullanıcılarının mobil cihazlarında da endişe etmelerine gerek yok.

Bu saldırıda ortaya çıkan önemli nokta ise; saldırganların kısa sürede gündeme göre çeşitli saldırı teknikleri geliştirdikleri ve trend başlıkları kullandıkları. Kullanıcılara en önemli tavsiyemiz, uygulama indirirken ve uygulama mağazalarında gezerken oldukça dikkatli olmaları.