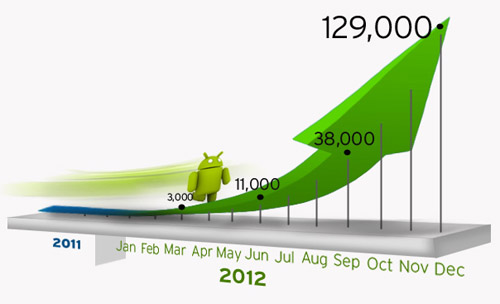

2011 Androd işletim sisteminin yıldızının parladığı bir yıl oldu. Tabii bu yükseliş Android’i tehdit eden zararlı yazılımlara da yansıdı. Sıkça vurguladığımız gibi, Androd’in kullanıcı sayısındaki artış, bu kitleyi saldırganlar için cazibe noktası haline getirdi ve Android kullanıcılarını takibe almaları için uygun ortamı yarattı.

Tehditler nereden geliyor?

Bu tehditlerin çoğu, Çin’de bulunan üçüncü parti uygulama mağazalarından geliyor. Uygulama mağazaları genel olarak zararlı değiller, ancak gereken güvenli koşulları sunmak için yeterli kaynakları bulunmadığı için tehlike saçıyorlar. Bunun sonucu olarak da bu bağımsız uygulama mağazalarında zararlı yazılımlar, yeniden paketlenen ürünler ve korsan uygulamalar kolaylıkla kullanıcıların karşısına çıkabiliyor.

Ne tür tehditlere rastlıyoruz?

Mobil alanda ne tür tehditler gördük? Bu tehditlerin bazıları eski işletim sistemlerinde (OSes) görüldü. Buna bir örnek, kullanıcıları kendi istekleri dışında paralı servislere kaydeden giriş seviyesi servis istismarcıları. Aslına bakarsanız 2011’de üçüncü parti uygulama mağazalarının yanı sıra Android Market’e de ulaşan kötücül uygulamalarla giriş seviyesi servis istismarcıları en büyük tehdit oldu.

Bu tip tehditler, siber suçlulara kazanca ulaşmak için kestirme yolu gösterdiği için çok popüler. Bununla birlikte gelişmekte olan daha sofistike tehditlerin de olduğunu görüyoruz. Bu tür tehditlerin bazılar uzun zamandır masaüstü platformunda görülüyor. Mobil tehditler daha sofistike hale geldikçe daha önce de olduğu gibi masaüstünde rastlanan taktiklerin yeniden kullanılacaklarını görmek sürpriz olmayacak.

Bilgi hırsızları masaüstü bilgisayarlarda uzun zamandır sorun yaratıyorlardı. Fakat şimdi bu tehdit mobil platformları da etkilemeye başladı. Bu noktada DroidDreamLight ailesi iyi bir örnek olabilir. DroidDreamLight’ın eski sürümleri cihazla ilgili bilgi çalmaya yönlendirilmişken, günümüzde ise yeni versiyonları mesajlar ve çağrı kayıtları gibi kişisel bilgileri çalar hale geldi. Paradansa şirketlerin gizli bilgilerini çalmayı tercih eden bir saldırgan için bu tip bilgiler paha biçilmez denebilir.

Ayrıca 2011’de öne çıkan tehditlerden bir diğeri de finansal bilgilerin çalınması oldu. 2010’da ZeuS’la çalışan bir mobil kötücül yazılımı olan ve mobil telefonlardaki çift faktör doğrulama sistemini çökerten ZITMO’nun ilk vakaları görülürken, 2011’de ZITMO’nun Android versiyonuna rastladık. Bu örnek siber suçluların çift faktörlü doğrulama şemalarını alt etmek için neler yapabildiğini gözler önüne seriyor.

Peki açıklar ve bu açıkları kullanan tehditler tarafında ne oldu?

2011’de mobil işletim sistemlerindeki güvenlik açıkları olduğu ve bu açıklara pek çok saldırı gerçekleştiği görüldü. DroidKungFu’nun belirli sürümleri, temel öncelikleri kazanmak adına Android’in eski versiyonlarındaki açıklardan saldırı gerçekleştiriyor. (Android kodlarında açıklar keşfedilen tek telefon işletim sistemi olmadı. iOS ve Windows Phone 7’nin de açıkları bulundu.)

2011, mobil kötücül yazılım tehditlerinin yılı oldu. Fakat bu sizi yanıltmasın, 2012’de bu tehditler daha da kötüleşecek. Önerimiz; kullanıcıların bu tehditlere karşı kendilerini korumak için adımlar atması ve karşılaşılabilecek en kötü senaryolara karşı hazırlıklı olmasıdır.